De Cloud (Deel 2)

Gedeelde verantwoordelijkheid in de cloud

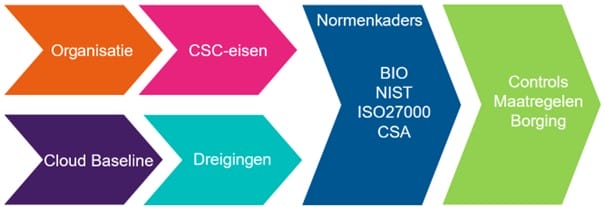

In het eerste deel van deze tweedelige blogserie over de cloud hebben we uitgebreid gekeken naar wat organisaties moeten doen voor, tijdens en na de migratie naar de cloud. We hebben besproken welke stappen belangrijk zijn om een succesvolle cloudimplementatie te garanderen en hoe organisaties zich kunnen voorbereiden op de uitdagingen die gepaard gaan met deze transitie. Maar hoe stel je nu precies een CSC-eisenpakket op? En op welke manier bepaal je welke verantwoordelijkheden ten aanzien van de controls en maatregelen uit normenkaders bij de organisatie liggen en welke bij de Cloud Service Provider (CSP)?

In dit blog vertelt Information Security Consultant Tom Hoppenreijs je meer over het concept van gedeelde verantwoordelijkheid in de Cloud.

Figuur 1: Maatregelenpakket cloud

Het gedeelde verantwoordelijkheidsmodel

Een vaak over het hoofd gezien aspect van de transitie naar de cloud is de gedeelde verantwoordelijkheid voor informatiebeveiliging. Het is een misvatting dat zodra data en applicaties naar de cloud verplaatsen, de verantwoordelijkheid voor beveiliging volledig bij de cloud Service Provider (CSP) ligt. In werkelijkheid is de verantwoordelijkheid voor beveiliging een gedeeld model tussen de cloud provider en de klant. We leggen je graag uit wat dit model inhoud en hoe het verschilt afhankelijk van het type cloud (private, hybrid, public) en het servicemodel (IaaS, PaaS, SaaS).

Het gedeelde verantwoordelijkheidsmodel beschrijft de verdeling van beveiligingstaken tussen de Cloud Service Provider (CSP) en de Cloud Service Consumer (CSC). Terwijl CSP’s verantwoordelijk zijn voor de beveiliging van de cloud, zijn klanten verantwoordelijk voor de beveiliging in de cloud. Dit betekent dat de CSP zich richt op de infrastructuur zoals hardware, software, netwerken en faciliteiten, terwijl de klant verantwoordelijk is voor zaken zoals data, identiteitsbeheer, applicatiebeveiliging en klantconfiguraties.

Begrijpen hoe gedeelde verantwoordelijkheid werkt, is van groot belang voor elke organisatie die de cloud gebruikt of overweegt te gebruiken. Door de verantwoordelijkheden duidelijk te definiëren, kunnen organisaties zich beter voorbereiden op het beschermen van hun data en applicaties.

Gedeelde verantwoordelijkheid per servicemodel

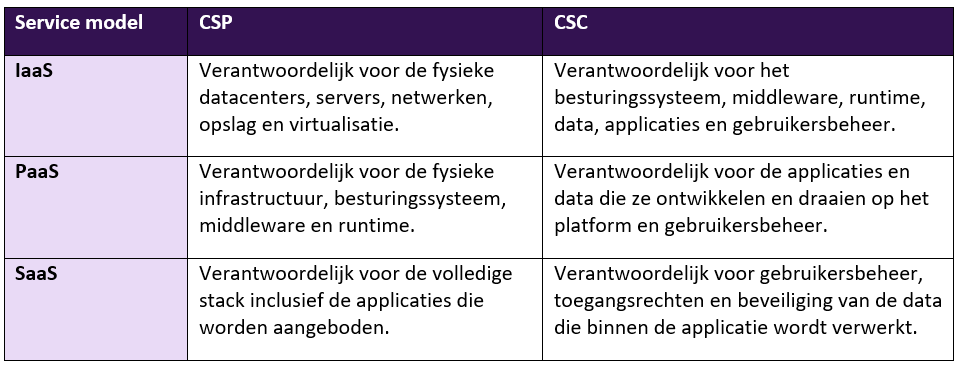

In elk geval zijn de verantwoordelijkheden voor beveiliging tussen de CSP en de CSC als volgt verdeeld:

Verantwoordelijkheden van de CSP:

- Infrastructuurbeveiliging: de CSP is verantwoordelijk voor de beveiliging van de cloud zelf. Dit omvat de fysieke beveiliging van datacenters, de netwerkbeveiliging en de beveiliging van de hardware en software die de cloudomgeving ondersteunen.

- Servicebeveiliging: dit betreft de beveiliging van de services die door de CSP worden geleverd, zoals virtual machines, opslag en netwerkconfiguraties.

Verantwoordelijkheden van de CSC

- Gegevensbeveiliging: de klant is verantwoordelijk voor de beveiliging van hun data in de cloud. Dit omvat het correct configureren van beveiligingsinstellingen, het beheren van toegangsrechten en het versleutelen van gevoelige informatie.

- Applicatiebeveiliging: de klant moet zorgen voor de beveiliging van de applicaties die zij in de cloud implementeren. Dit omvat het up-to-date houden van software, het toepassen van patches en het beveiligen van applicatieconfiguraties.

- Identiteits- en toegangsbeheer: het beheren van gebruikers en hun toegang tot cloudresources is een verantwoordelijkheid van de klant. Dit omvat het gebruik van sterke wachtwoorden, multi-factor authenticatie en het regelmatig herzien van toegangsrechten.

Afhankelijk van het service model verschuiven de verantwoordelijkheden tussen de CSP en de CSC.

- Infrastructure as a Service (IaaS): de fundamentele IT-infrastructuur, zoals servers, opslag en netwerken, wordt door de CSP geleverd. De klant kan deze infrastructuur gebruiken om systemen en applicaties te hosten.

- Platform as a Service (PaaS): biedt klanten een platform waarop ze hun applicaties kunnen ontwikkelen, uitvoeren en beheren zonder zich zorgen te maken over de onderliggende infrastructuur.

- Software as a Service (SaaS): levert volledige applicaties via de cloud. Klanten gebruiken de applicaties die door de CSP worden onderhouden.

Servicemodel (IaaS, PaaS, SaaS): hoe hoger je in de stack gaat (van IaaS naar SaaS), hoe minder verantwoordelijkheid de CSC heeft voor de onderliggende infrastructuur en hoe meer verantwoordelijkheid de CSP draagt. Echter, de CSC behoudt altijd de verantwoordelijkheid voor hun data en gebruikersbeheer.

Keuze voor het type cloud

De keuze voor een cloudomgeving is een belangrijke beslissing voor elke organisatie, vooral wanneer beveiliging een topprioriteit is. Er zijn drie belangrijke type cloudoplossingen: Public, Private, en Hybrid cloud. Elk type heeft zijn eigen unieke voordelen en beveiligingsuitdagingen, en de juiste keuze hangt vaak af van de specifieke behoeften en vereisten van de organisatie.

Public cloud

Public clouds, zoals die van Amazon Web Services (AWS), Microsoft Azure en Google Cloud Platform (GCP), bieden aanzienlijke voordelen op het gebied van kostenefficiëntie en schaalbaarheid. Ze maken gebruik van gedeelde infrastructuur, wat betekent dat meerdere klanten dezelfde hardware en netwerken gebruiken. In public cloud omgevingen moet de organisatie zorgvuldig omgaan met beveiligings- en privacykwesties, aangezien de gedeelde infrastructuur extra risico’s met zich meebrengt. Omdat de organisatie minder inspraak heeft op de inrichting, dient daarnaast voorafgaand aan adoptie ook goed onderzocht te worden of een public cloud kan voldoen aan de eisen van de organisatie.

Private cloud

Private clouds bieden meer controle en maatwerk, omdat de infrastructuur exclusief door één organisatie wordt gebruikt. Dit type cloud kan on-premises of door een derde partij worden gehost. In private cloud omgevingen heeft de organisatie volledige controle over hun beveiligingsconfiguraties. Dit stelt ze beter in staat te voldoen aan wet- en regelgeving.

Hybrid cloud

Een hybride cloud omgeving is een combinatie van een public en private cloud. Om veiligheidsreden kunnen gevoelige of gereguleerde gegevens niet in een public cloud bewaard worden.

Organisaties kunnen hun gevoelige of gereguleerde gegevens in een private cloud bewaren waar zij volledige controle hebben over de beveiligingsmaatregelen. Dit is vooral belangrijk voor sectoren die te maken hebben met strikte nalevingsvereisten, zoals gezondheidszorg en financiën.

Minder kritieke workloads en data kunnen in de public cloud worden geplaatst, wat kosteneffectief en schaalbaar is. Hierdoor kunnen organisaties profiteren van de flexibiliteit van de public cloud zonder de veiligheid van gevoelige data in gevaar te brengen.

Conclusie

De transitie naar de cloud brengt een gedeelde verantwoordelijkheid voor informatiebeveiliging met zich mee, wat vaak over het hoofd wordt gezien. Het idee dat de Cloud Service Provider (CSP) volledig verantwoordelijk is voor de beveiliging zodra data en applicaties naar de cloud worden verplaatst, is een misvatting. In werkelijkheid is de beveiliging een gedeeld model tussen de CSP en de klant. Dit model verdeelt de beveiligingstaken afhankelijk van het type cloud (private, hybrid, public) en het servicemodel (IaaS, PaaS, SaaS).

CSP’s zijn verantwoordelijk voor de beveiliging van de infrastructuur en de services die zij leveren, terwijl klanten verantwoordelijk zijn voor de beveiliging van hun data, applicaties en gebruikersbeheer. Het begrip en de juiste implementatie van dit gedeelde verantwoordelijkheidsmodel zijn cruciaal voor organisaties om hun data en applicaties effectief te beschermen.

Om een CSC-eisenpakket op te stellen, is het essentieel dat organisaties kijken naar het servicemodel (IaaS, PaaS, SaaS) en het type cloud (privé, publiek, hybride) dat ze gebruiken. De verantwoordelijkheid voor de implementatie van maatregelen verschilt afhankelijk van het servicemodel. Dit moet worden afgestemd op een gekozen normenkader, zoals ISO 27001, NIST, of een branche specifieke standaard zoals HIPAA voor de gezondheidszorg. Op basis van het type cloud en de verantwoordelijkheden, zoals beschreven in het gedeelde verantwoordelijkheidsmodel, kan een verdeling van de maatregelen gemaakt worden.

Door de verantwoordelijkheden duidelijk te definiëren en de juiste cloudoplossing te kiezen, kunnen organisaties zich beter voorbereiden op de bescherming van hun data en applicaties.

Bij Cuccibu staan we klaar om je te helpen bij het navigeren door de complexiteit van Cloudbeveiliging en het implementeren van best practices om je bedrijf te beschermen.

Reduce Risk, Create Value!