De Cloud (Deel 1)

Organisaties en cloud omgevingen

Steeds meer organisaties maken de overstap naar de cloud vanwege de vele voordelen zoals schaalbaarheid, flexibiliteit, kostenefficiëntie en de mogelijkheid om zich te concentreren op kerntaken zonder zich zorgen te maken over de fysieke infrastructuur. De cloudomgeving is complex en dynamisch. Organisaties gebruiken vaak meerdere cloudservices tegelijk en combineren deze met on-premises systemen, wat leidt tot hybride cloudomgevingen. Elk van deze omgevingen heeft unieke beveiligingsuitdagingen en vereist een aangepaste benadering. Bovendien evolueren beveiligingsdreigingen voortdurend, wat betekent dat organisaties constant hun beveiligingsstrategieën moeten evalueren en bijwerken.

In deze tweedelige blogserie vertelt Information Security Consultant Tom Hoppenreijs je meer over de cloud. Waar moet je aan denken voordat je als organisatie overstapt naar de cloud? Wat zijn de kritieke aandachtspunten voor cloud beveiliging? En wat als de cloud niet voldoet aan de verwachtingen? Op deze vragen geeft hij antwoord in dit eerste deel van de serie. In het tweede deel zoomt hij in op de gedeelde verantwoordelijkheid in de cloud.

Voor de cloud: waar moet je aan denken voordat je als organisatie overstapt?

Voordat een organisatie overstapt naar de cloud, is het belangrijk te bepalen of dit de juiste oplossing is. Dit begint met het definiëren van specifieke behoeften en vereisten.

Welke zakelijke doelen wil de organisatie bereiken met behulp van de cloud? Dit kan uiteenlopen van het verbeteren van flexibiliteit en schaalbaarheid tot het verlagen van operationele kosten en het versnellen van innovatie. Hoewel de voordelen van de cloud talrijk zijn, is het belangrijk om kritisch te evalueren of deze voordelen daadwerkelijk aansluiten bij de doelen van de organisatie.

Analyse van vereisten

De organisatie moet een analyse uitvoeren van haar technische, operationele en compliance-vereisten, waaronder:

- Schaalbaarheid: kan de cloudoplossing meegroeien met de organisatie en piekbelastingen aan?

- Prestaties: zijn de verwachte prestatieniveaus van de cloudinfrastructuur toereikend voor de behoeften van de organisatie?

- Beschikbaarheid: hoe betrouwbaar is de cloudservice? Wat zijn de garanties voor uptime?

- Beveiliging: welke beveiligingsmaatregelen biedt de cloud provider, hoe beschermen deze de gegevens van de organisatie en welke stappen moet de organisaties zelf nemen om beveiliging te waarborgen? Later in deze blog verkennen we het aspect van beveiliging verder.

- Naleving van wet- en regelgeving: voldoet de cloudoplossing aan alle relevante wet- en regelgeving, vooral met betrekking tot gegevensbescherming en privacy?

Op basis van deze analyse kan de organisatie gericht zoeken naar een Cloud Service Provider (CSP) die oplossingen bieden die aansluiten bij de specifieke zakelijke doelstellingen en tegelijkertijd voldoen aan de technische, operationele en compliance-aspecten.

Service Level Agreements (SLA’s)

Zodra de organisatie de juiste CSP heeft geïdentificeerd, is het van belang om alle bevindingen en vereisten op te nemen in de Service Level Agreements (SLA’s). De SLA’s vormen de basis van de samenwerking met de CSP en zorgen ervoor dat de verwachtingen duidelijk zijn vastgelegd en vooral ook meetbaar zijn. Dit omvat onder andere afspraken over prestaties, beschikbaarheid, beveiliging en naleving, zodat de organisatie verzekerd is van de gewenste servicekwaliteit.

Grote providers zoals AWS, Microsoft Azure en Google Cloud hebben vaak gestandaardiseerde beveiligingsprotocollen en servicevoorwaarden die voor al hun klanten gelden. Dit betekent dat individuele klanten weinig tot geen invloed hebben op de specifieke beveiligingsmaatregelen die deze providers implementeren. Daarom is het van belang om goed te kijken naar de beveiligingsvereisten van de organisatie en te evalueren of de maatregelen die getroffen worden voor de organisatie afdoende de risico’s afdekt.

Tijdens de cloud: wat zijn kritieke aandachtspunten voor cloud beveiliging?

In de relatie tussen de Cloud Service Customer (CSC) en de Cloud Service Provider (CSP) zijn er drie belangrijke aandachtspunten waar organisaties voortdurend op moeten focussen om de beveiliging ook daadwerkelijk te waarborgen:

- Dagelijkse prestaties: zorgt de CSP ervoor dat de CSC op dagelijkse basis de juiste diensten krijgt geleverd qua prestaties?

- Continue monitoring (Bijna Real-time): biedt de CSP de zekerheid dat de CSC regelmatig de juiste diensten ontvangt in overeenstemming met de contracten, bedrijfseisen en beveiligingseisen?

- Naleving (periodieke metingen en evaluaties): verzekert de CSP de CSC dat de geleverde diensten in de afgelopen periode voldeden aan wet- en regelgeving, contracten, bedrijfseisen en beveiligingseisen?

Het monitoren van Service Level Agreements (SLA’s) is een belangrijk onderdeel van het beheer van IT-diensten.

Een SLA definieert de verwachte prestaties en kwaliteit van een dienst, en prestatie-indicatoren zijn de maatstaven waarmee deze verwachtingen worden gemeten. Een veelvoorkomende prestatie-indicator is bijvoorbeeld een uptime van 99,99 procent. Dit betekent dat de dienst bijna altijd beschikbaar moet zijn, met slechts een zeer minimale toegestane downtime.

Het is belangrijk dat een specifiek persoon of rol binnen de organisaties verantwoordelijk is voor het monitoren van de prestatie-indicatoren. Deze persoon moet de service periodiek beoordelen op basis van de gestelde indicatoren en ervoor zorgen dat de prestaties consistent zijn met de overeengekomen SLA. Dit regelmatige toezicht helpt bij het identificeren van eventuele afwijkingen en maakt het mogelijk om snel corrigerende maatregelen te nemen.

Binnen de organisatie kan deze verantwoordelijkheid bijvoorbeeld belegd worden bij de Service manager, Applicatie eigenaar of Functioneel beheerder.

Na de cloud: wat als de cloud niet voldoet aan de verwachtingen?

Veel organisaties migreren naar de cloud zonder een duidelijke exit-strategie. Grote cloud-aanbieders bevorderen deze trend, omdat ze hun klanten graag willen behouden, wat resulteert in veel vendor lock-in. Om dit te voorkomen en om de flexibiliteit te behouden om van leverancier te veranderen als deze niet voldoet aan de afspraken of wanneer de behoeftes van de organisatie veranderen, is het belangrijk om de volgende stappen te ondernemen:

- Exit strategie: een goed uitgewerkte exit-strategie stelt een organisatie in staat om bij ontevredenheid van de dienstverlening over te stappen naar een andere cloudprovider of terug naar een on-premise omgeving.

- Escalatie van het probleem: het formeel escaleren van het probleem bij de cloudprovider.

- Compensatie en boetes: veel SLA’s bevatten bepalingen voor compensatie of boetes als de provider niet voldoet aan de afgesproken servicelevels.

- Escrow regeling: overweeg een escrow-regeling waarbij de broncode of kritieke data van de applicaties bij een derde partij wordt gedeponeerd.

- Juridische actie: als de cloudprovider blijft falen en de organisatie schade ondervindt, kan juridische actie een laatste redmiddel zijn.

Conclusie

Naast beveiliging is het essentieel voor organisaties om hun doelen duidelijk te definiëren voordat ze de overstap naar de cloud maken. De cloud biedt veel voordelen, zoals schaalbaarheid, flexibiliteit en kostenefficiëntie, maar om deze voordelen volledig te benutten, moet de cloud omgeving goed worden afgestemd op de specifieke behoeften en doelstellingen van de organisatie. Dit betekent dat niet alleen nagedacht moet worden over beveiliging, maar ook over zaken zoals prestatie-eisen, compliance, integratie met bestaande systemen en toekomstige groeiplannen.

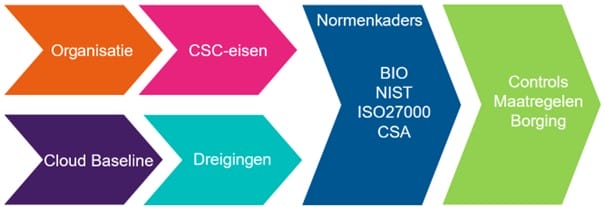

Figuur 1: Maatregelenpakket cloud

Bovenstaand figuur toont een schematische weergave van het proces waarbij organisaties hun eisen en bedreigingen in een cloud omgeving vaststellen en passende maatregelen selecteren. Allereerst worden de organisatie-eisen geïdentificeerd, waaronder beveiliging, compliance en prestaties. Deze eisen worden samengebracht in een CSC-eisenpakket, dat als basis dient voor verdere analyse en besluitvorming.

Parallel hieraan vindt een analyse plaats om cloud dreigingen en risico’s te identificeren. Hierbij wordt gekeken naar mogelijke bedreigingen en risico’s voor Cloud Service Consumers (CSC). Op het punt waar deze twee stromen samenkomen, vindt de selectie van normenkaders en controls plaats. Relevante normenkaders zoals ISO 27001 voor informatiebeveiliging of de Baseline Informatiebeveiliging Overheid (BIO) voor publieke organisaties, worden gekozen om aan de beveiligings- en compliance vereisten van de organisatie te voldoen. Vervolgens worden specifieke controls en maatregelen geïdentificeerd die aansluiten bij de geïdentificeerde eisen en dreigingen.

In het tweede deel van deze blogserie zullen we dieper ingaan op het concept van gedeelde verantwoordelijkheid in de cloud. Hoe stel je een CSC-eisenpakket op? Hoe bepaal je welke verantwoordelijkheden je als afnemer zelf hebt en welke verantwoordelijkheden de cloud provider heeft? Welke controls en maatregelen uit het normenkader moet de afnemer implementeren en waar is de provider verantwoordelijk voor? Het is niet alleen belangrijk om te begrijpen wat de cloud provider doet om je gegevens te beschermen, maar ook om te weten wat jouw eigen verplichtingen zijn om een veilige en compliant omgeving te waarborgen.

Bij Cuccibu staan we klaar om je te helpen bij het navigeren door de complexiteit van cloud beveiliging en het implementeren van best practices om je bedrijf te beschermen. Neem vrijblijvend contact met ons op en we bespreken graag de mogelijkheden voor jouw organisaties.

Reduce Risk, Create Value!